Los investigadores de seguridad detectados recientemente un caso curioso de archivo PDF atrapado alojado en el almacenamiento de Azure Blob. Más específicamente, El caso involucra el almacenamiento de forma de suplantación de identidad de los atacantes en Azure Blob de almacenamiento con el fin de ser asegurado por un certificado SSL de Microsoft.

El PDF atrapado está vinculado a una oficina 365 página de phishing alojado en el almacenamiento de Azure Blob, A causa de eso, que tiene un certificado de dominio y SSL emitido por Microsoft, los investigadores descubrieron Netskope.

Cabe señalar que la combinación del dominio de Microsoft, certificado, y el contenido hacen de este esquema de phishing particularmente convincente y difícil de reconocer. Durante su análisis, los investigadores identificaron los sitios de phishing similares alojados en Azure de almacenamiento de blob.

El Azure Blob ataque de phishing Explicación

Al igual que en cualquier escenario de suplantación de identidad, el PDF malicioso se entregan a las víctimas como adjuntos de correo electrónico. Estos están hechos de una manera inteligente, que contiene contenido legítimo de fuentes legítimas.

“En este caso, el documento llegó originalmente en un correo electrónico y se guarda en Google Drive, donde Netskope avanzada Protección contra amenazas detecta el archivo y evitó la pérdida potencial credencial o fan-out“, los investigadores célebre.

Análisis del PDF

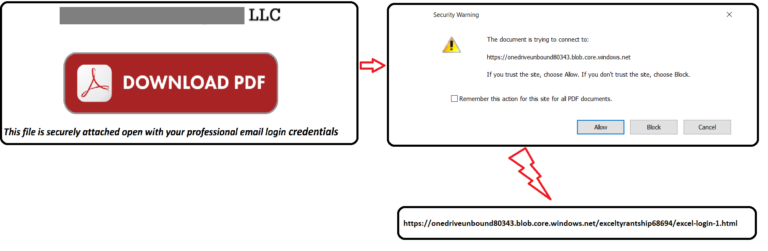

El PDF distribuido en esta campaña de phishing particular, se hace pasar por un despacho de abogados con sede en Denver. Fue nombrado "El documento escaneado ... Por favor Review.pdf". El PDF tiene un enlace que descarga el PDF real:

Una vez que se hace clic en el hipervínculo “Descargar PDF”, la víctima ve un mensaje que explica que el documento está intentando conectarse a la siguiente dirección URL de almacenamiento de blob de Azure – https://onedriveunbound80343[.]blob.core.windows.net:

La página de phishing se encuentra alojado en el almacenamiento de blob de Azure que asegura un certificado SSL emitido por Microsoft válido y su alojamiento en un dominio propiedad de Microsoft. Estos dos factores hacen que el intento de phishing bastante sofisticados y difíciles de reconocer. Como se ha señalado por los investigadores, "ver a un dominio de Microsoft y un certificado SSL emitido por Microsoft, en un sitio pidiendo Oficina 365 credenciales evidencia muy fuerte de que el sitio es legítimo, y son lo suficientemente probable que convencer a un usuario que introduzca sus credenciales".

Una vez que el usuario hace clic, sus credenciales se cargan en esta ubicación: https://searchurl[.]bid / livelogins2017 / finish40.php. Entonces, el usuario es redirigido a otra página de phishing alojado en el almacenamiento de blob.

Luego, el usuario está pasando por una serie vuelve a dirigir a varias páginas de destino posando para descargar el documento protegido. Finalmente, el usuario es finalmente redirigido a una página de Microsoft, pero no hay ningún documento descargado en la máquina de la víctima. A medida que el documento no se descarga, la víctima podría volver a tratar de volver a validar las credenciales o introducir las credenciales relacionadas con otra cuenta.

Para contrarrestar este tipo de atacantes de phishing, la recomendación de los investigadores es siempre vigilando el dominio del enlace, y:

Conocer los dominios usados típicamente cuando se conecta a los servicios sensibles. Además, ser capaz de identificar dominios almacén de objetos comunes, tales como los utilizados por Azure almacenamiento blob. Este conocimiento le ayudará a diferenciar entre los sitios de phishing bien elaboradas y sitios oficiales.