Mongo Lock er et nyt angreb, der er rettet mod MongoDB databaser, som ikke har nogen beskyttelse og fjernadgang åben. Mongo Lock er et ransomware trussel, som tørrer disse databaser og bruger afpresning taktik som enhver anden ransomware at forsøge at narre offeret parter til at betale en løsesum gebyr for angiveligt at inddrive deres filer.

Mongo lås og dets modus operandi

MongoDB databaser er blevet rettet i fortiden, så det er ikke overraskende at se en ny kampagne rettet mod dem. Dem der står bag angrebene enten scanne World Wide Web eller bruge tjenester svarende til Shodan.io at finde MongoDB servere, som ikke er sikre. Hvis angriberne forbinde med succes og få inde i en server, de kunne eksportere eller slette databaser og derefter efterlade en løsesum notat med instruktioner om, hvordan man angiveligt gendanne disse databaser.

Bob Diachenko - sikkerhed forsker, der først opdagede denne nye Mongo Lock kampagne aktier, hackere vil forbinde til en ubeskyttet database og simpelthen slette det. En ny database kaldet “Advarsel” med en samling inde i det navngivet “Vigtigt” vil blive efterladt i stedet for den gamle database. Som man kunne gætte, at Vigtigt-samling indeholder den løsesum budskab, som hævder, at databasen er blevet krypteret, og at ofrene skal betale op, hvis de ønsker det restaurerede. den seneste Mongo Lock kampagne afslører ikke en Bitcoin adresse, men dirigerer ofrene at kontakte de cyberkriminelle via en e-mail-adresse.

Den løsesum efterretning Mongo Lock ransomware trussel vises nedenfor:

Konstateres følgende følgende:

Din database blev krypteret af ’Mongo Lock’. hvis du ønsker at dekryptere din database, nødt til at være betale os 0.1 BTC (Bitcoins), heller ikke slette ’Unique_KEY’ og gem den til sikkert sted, uden at vi kan ikke hjælpe dig. Send email til os: mongodb@8chan.co til dekryptering tjeneste.

Andre angreb vil vise Bitcoin adresse, der skal bruges til at betale de cyberkriminelle, inden du kontakter dem via den medfølgende e-mail-adresse. Det kan ses i teksten givet hernede:

“Bitcoin” : “3FAVraz3ovC1pz4frGRH6XXCuqPSWeh3UH”,

“eMail” : “dbbackups@protonmail.com”,

“Udveksling” : “https://www.coincola.com/”,

“Løsning” : “Din Database er downloadet og bakkes op på vores sikrede servere. For at gendanne tabte data: Sende 0.6 BTC til vores Bitcoin adresse og Kontakt os på e-mail med din server IP-adresse og en kvittering for betaling. Enhver e-mail uden din server IP-adresse og en bevis for betaling sammen vil blive ignoreret. Vi vil droppe sikkerhedskopiering efter 24 timer. Det var så lidt!”

Selv om løsesum notat hævder, at de kriminelle bag Mongo Lock eksporterer databasen før sletning, det er uvist, om det er præcis, hvad der sker.

Hvad Efterspil Er Mongo Lock Leave?

Ifølge Diachenko, ser det ud til, at angriberne bruger et script, der automatiserer processen med at få adgang til en MongoDB database, muligvis eksportere det, sletning databasen, og derefter oprette den løsesum notat. Bob Diachenko indrømmer, at scriptet anvendes af Mongo Lock undlader at fuldføre sin opgave, og det er en fejl i sit design. Sagen er, at, heldigvis, undertiden data efterladt ulåst og tilgængelige for brugere, uanset at en løsesum notat besked er til stede.

Sådanne typer af angreb er i stand til at opstå på grund af det faktum, at MongoDB Databasen er tilgængelig på afstand og ikke sikret på en ordentlig måde. Således, angreb kan nemt forebygges ved at følge nogle ganske enkle trin til at sikre de databaseservere. MongoDB har allerede udsendt en stor artikel om hvordan man laver en database sikker, samtidig tilbyde en sikkerhed tjekliste for administratorer man kan følge. Begrænsning fjernadgang til databaser og lade autentificering er nok de to enkelte mest afgørende skridt, at man kan tage for at forhindre

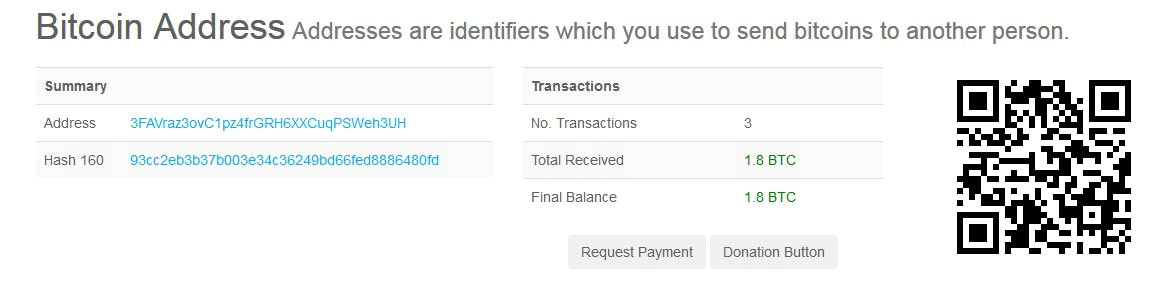

Hvis man ser op Bitcoin adresser, der bruges i MongoDB angreb, ofre har betalt løsesummen gebyrer. For eksempel, adressen 3FAVraz3ovC1pz4frGRH6XXCuqPSWeh3UH er vist nedenfor:

Denne særlige Bitcoin adresse bruges ofte i løsesum noter og kontrollere det, at det allerede er indehaver penge af betalinger fra tre forskellige Mongo Lock ransomware ofre. Den samlede sum inde adressen lig 1.8 Bitcoin som er omkring 11,000 Dollar, hvis den mest aktuelle værdi af Bitcoin anses.